本报告由Beosin、Elven、Footprint Analytics联合出品,本章作者:Beosin 研究团队Mario、田大侠Donny

*因篇幅有限,本篇内容仅展示报告安全态势部分,我们将在后续发布监管政策等内容。

前言

本研究报告由区块链安全联盟发起,由联盟成员Beosin、Web3小律、Elven共同创作,旨在全面探讨2023年全球区块链安全态势和加密行业的重点监管政策。通过对全球区块链安全现状的分析和评估,报告将揭示当前面临的安全挑战和威胁,并提供解决方案和最佳实践。同时,报告还将审视各国政府和监管机构在加密行业监管方面的立场和政策导向,以帮助读者了解监管环境的动态变化和可能的影响。

通过这份报告,读者将能够更全面地了解Web3区块链安全态势的动态演变和监管政策的核心要点。这将有助于读者评估和应对区块链领域所面临的安全挑战,并在遵守监管要求的前提下推动行业的可持续发展。此外,读者还可以从报告中获得有关安全措施、合规性要求和行业发展方向的有益建议,以帮助他们在这一新兴领域中做出明智的决策和行动。区块链安全和监管是Web3时代发展的关键问题。通过深入研究和探讨,我们可以更好地理解和应对这些挑战,推动区块链技术的安全性和可持续发展。

1、2023 年度Web3区块链安全态势综述

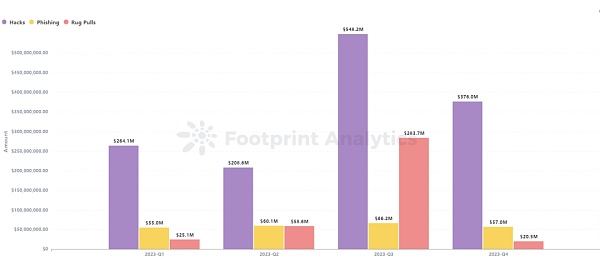

据区块链安全审计公司 Beosin 旗下 EagleEye 平台监测,2023 年 Web3 领域因黑客攻击、钓鱼诈骗和项目方 Rug Pull 造成的总损失达到了 20.2 亿美元。其中攻击事件 191 起,总损失金额约 13.97 亿美元;项目方 Rug Pull 事件 267 起,总损失约 3.88 亿美元;钓鱼诈骗总损失金额约 2.38 亿美元。

2023年,黑客攻击、钓鱼诈骗和项目方 Rug Pull 事件均较 2022 年有了显著下降,总金额降幅达到了 53.9%。其中黑客攻击事件降幅最大,从 2022 年的 36 亿美元降到了 2023 的 13.97 亿美元,下降了约 61.2%。钓鱼诈骗损失较 2022 年下降了 33.2%,Rug Pull 损失较 2022 年下降了 8.8%。

2023 年共发生损失过亿美元的攻击事件 4 起,损失在 1000 万美元至1亿美元区间的攻击事件 17 起。前 10 大安全事件总损失金额约为 10 亿美元,占到了年度攻击事件总金额的 71.5%。

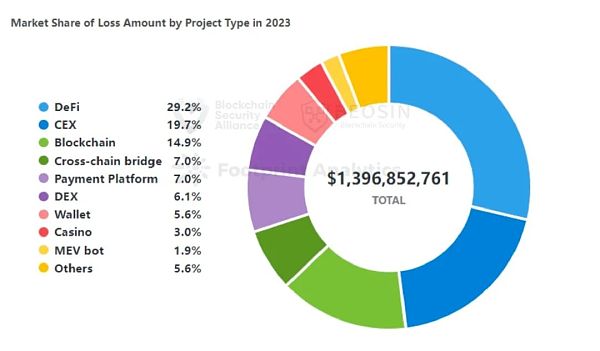

2023 年被攻击的项目类型较 2022 年相比更加广泛,包括 DeFi、CEX、DEX、公链、跨链桥、钱包、支付平台、博彩平台、加密经纪商、基础设施、密码管理器、开发工具、MEV 机器人、TG 机器人等多种类型。DeFi 为被攻击频次和损失金额最高的项目类型,130 次 DeFi 攻击共造成损失约 4.08 亿美元。

2023 年发生攻击事件的公链类型更加频繁,出现多起在多条链上被盗的安全事件。Ethereum 依旧是损失金额最高的公链,71 次 Ethereum 上的攻击事件造成了 7.66 亿美元的损失,占到了全年总损失的 54.9%。

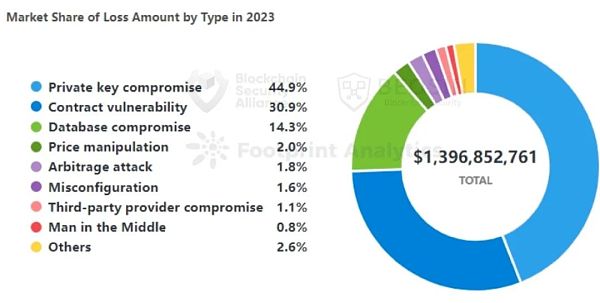

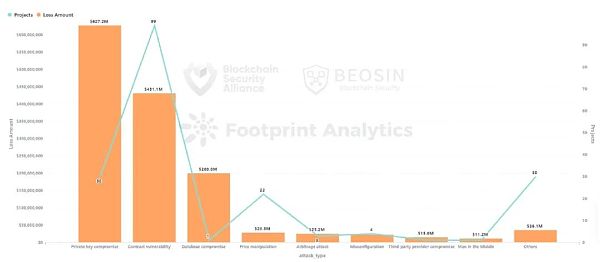

从攻击手法来看,30 次私钥泄露事件共造成约 6.27 亿美元的损失,占总损失的 44.9%,是造成损失最多的攻击方式。合约漏洞利用是出现频次最高的攻击方式,191 起攻击事件里,有 99 次来自于合约漏洞利用,占比达到了 51.8%。

全年约 2.95 亿美元的被盗资金被追回,占比约 21.1%,较 2022 年有了大幅提升。全年约有 3.3 亿美元的被盗资金转入了混币器,占总被盗资金的 23.6%。

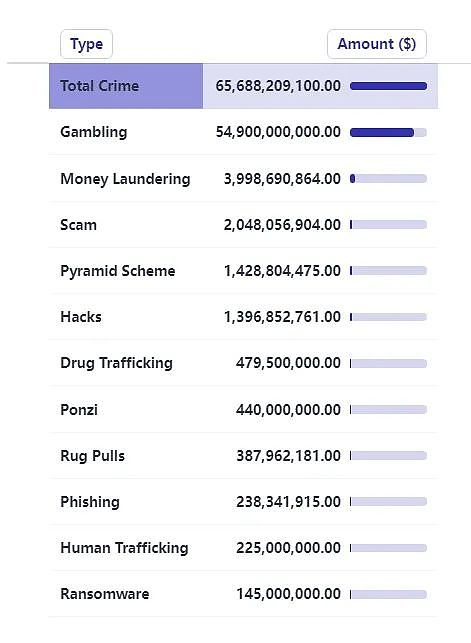

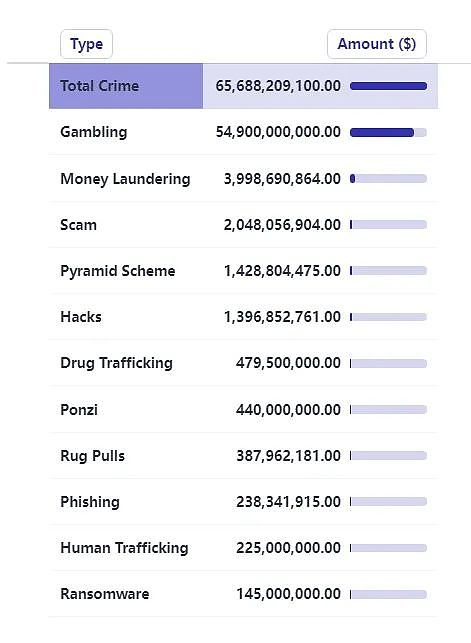

和链上黑客攻击、钓鱼诈骗和项目方 Rug Pull 金额显著下降不同的是,2023 年链下加密领域犯罪数据大幅增加。2023年,全球加密行业犯罪金额达到了惊人的 656.88 亿美元,较 2022 年的 137.6 亿美元上涨了约 377%。涉及金额排在前三位的犯罪类型分别为网赌、洗钱和诈骗。

2、2023 Web3生态十大安全事件

2023 年共发生损失过亿的攻击事件 4 起:Mixin Network(2 亿美元)、Euler Finance(1.97 亿美元)、Poloniex(1.26 亿美元) 和 HTX & Heco Bridge(1.1 亿美元)。前 10 大安全事件总损失金额约为 10 亿美元,占到了年度攻击事件总金额的 71.5%。

No.1 Mixin Network

损失金额:2 亿美元

攻击方式:云服务商数据库攻击

9 月 23 日凌晨, Mixin Network 云服务商数据库遭到黑客攻击,导致主网部分资产丢失,涉及资金约 2 亿美元。9 月 25 日,Mixin 创始人在直播中对此次事件公开进行解释称,此次受损资产以比特币核心资产为主,BOX 和 XIN 等资产并未出现严重被盗情况,具体的攻击情况尚不能透露。

No.2 Euler Finance

损失金额:1.97 亿美元

攻击方式:合约漏洞 - 业务逻辑问题

3 月 13 日,DeFi 借贷协议 Euler Finance 遭到攻击,损失约 1.97 亿美元。攻击的根本原因在于合约未对用户实际持有的代币数量和捐赠之后用户的账本的健康状态进行正确的检查。该事件的所有被盗资金已全被攻击者返还。

No.3 Poloniex

损失金额:1.26 亿美元

攻击方式:私钥泄露/ APT 攻击

11 月 10 日,孙宇晨旗下交易所 Poloniex 相关地址持续转出大额资产,疑似被盗。紧接着,孙宇晨以及 Poloniex 在社交平台发布公告证实了被盗事件。根据Beosin安全团队使用Beosin Trace追踪统计,Poloniex 被盗资产累计约 1.26 亿美元。

No.4 HTX & Heco Bridge

损失金额:1.1 亿美元

攻击方式:私钥泄露

11 月 22 日,孙宇晨旗下交易所 HTX 及跨链桥 Heco Bridge 遭到黑客攻击,总计损失达 1.1 亿美元,其中 Heco Bridge 损失 8660 万美元,HTX 损失约 2340 万美元。

No.5 Curve/ Vyper

损失金额:7300 万美元

攻击方式:合约漏洞 - 重入

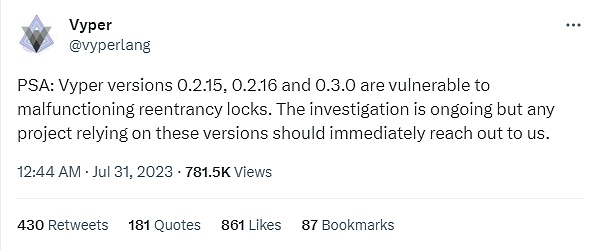

7 月 31 日凌晨以太坊编程语言 Vyper 发推表示,Vyper 0.2.15、0.2.16 和 0.3.0 版本有重入锁有漏洞,加上原生的ETH可以在转账时调callback,导致这几个和ETH组的lp池子可以被重入攻击。接着Curve官方推特发文表示,由于重入锁出现故障,许多使用 Vyper 0.2.15 的稳定币池 (alETH/msETH/pETH) 遭到攻击。本次事件损失金额约 7300 万美元。

No.6 CoinEx

损失金额:7000 万美元

攻击方式:私钥泄露/ APT 攻击

9 月 12 日,加密交易所 CoinEX 发布声明称风控系统检测到用于临时存储平台交易资产的热钱包出现可疑的大额提现活动,已第一时间成立特别小组介入处理,本次事件中主要涉及 ETH、TRON、Polygon等代币资产,被盗金额约 7000 万美元。

No.7 Atomic Wallet

损失金额:6700 万美元

攻击方式:私钥泄露/ APT 攻击

Beosin旗下EagleEye 安全风险监控、预警与阻断平台监测显示,Atomic Wallet 于 6 月初遭攻击,据 Beosin 团队统计,综合链上已知的受害人报案信息,此次攻击造成的损失至少约 6700 万美元。

No.8 Alphapo

损失金额:6000 万美元

攻击方式:私钥泄露/ APT 攻击

7 月 23 日,加密货币支付服务商 Alphapo 热钱包被盗,共损失 6000 万美元。该事件系朝鲜黑客组织 Lazarus 所为。

No.9 KyberSwap

损失金额:5470 万美元

攻击方式:合约漏洞 - 业务逻辑问题

11 月 22 日,DEX 项目 KyberSwap 遭到攻击,共造成约 5470 万美元损失。Kyber Network 表示,本次黑客攻击是 DeFi 历史上最复杂的攻击之一,攻击者需要执行一系列精确的链上操作才能利用该漏洞。

No.10 Stake.com

损失金额:4130 万美元

攻击方式:私钥泄露/ APT 攻击

9 月 4 日,加密博彩平台 Stake.com 遭遇黑客攻击。攻击发生后,Stake.com表示其 ETH 和 BSC 上热钱包发生未经授权的交易,正在进行调查,并将在钱包完全重新确保安全后尽快恢复存提款。该事件系朝鲜黑客组织 Lazarus 所为。

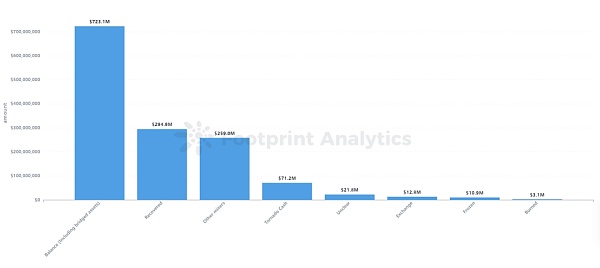

3、被攻击项目类型

和 2022 年相比,2023 年被攻击的项目类型更加广泛,损失金额也不再集中于某几种项目类型上。除了DeFi、CEX、DEX、公链、跨链桥、钱包等常见类型外,2023 年黑客攻击事件还出现在支付平台、博彩平台、加密经纪商、基础设施、密码管理器、开发工具、MEV 机器人、TG 机器人等多种项目类型上。

2023 年的 191 起攻击事件里,DeFi 项目占了 130 次(约 68%),是被攻击次数最多的项目类型。DeFi 攻击总损失金额约 4.08 亿美元,占所有损失金额的 29.2%,也是损失金额最多的项目类型。

损失金额排在第 2 位的是 CEX(中心化交易所),9 次攻击共造成 2.75 亿美元的损失。另外,还有 16 次攻击事件发生在 DEX(去中心化交易所)类型,共损失约 8568 万美元。综合看来,交易所类型在 2023 年安全事件频发,交易所安全是继 DeFi 安全之后的第二大挑战。

损失金额排在第 3 位的是公链,损失金额约为 2.08 亿美元,主要来自于 Mixin Network 被盗 2 亿美元事件。

2023年,跨链桥损失金额排在第 4 位,约占所有损失金额的 7%。而在 2022 年,12 次跨链桥安全事件共造成了约 18.9 亿美元损失,占到了当年总损失金额的 52.5%。2023 年跨链桥安全事件显著减少。

排在第 5 位的是加密支付平台,2 起安全事件(Alphapo 和 CoinsPaid)共损失约 9730 万美元,这两起事件幕后黑客均指向朝鲜 APT 组织 Lazarus。

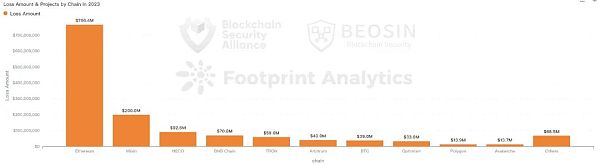

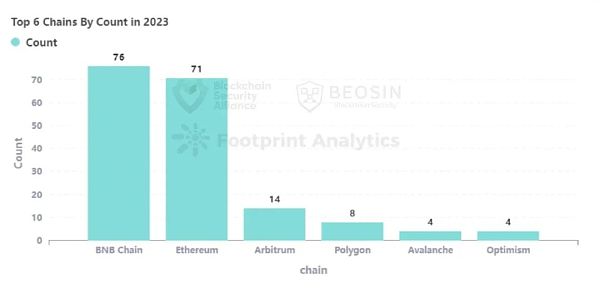

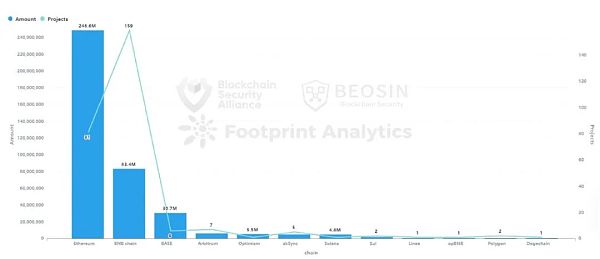

4、各链损失金额情况

和 2022 年相比,2023 年发生攻击事件的公链类型也更加广泛,主要源自于 2023 发生了多起 CEX 私钥泄露事件,在多条链上均有损失。按损失金额排名前五的分别是 Ethereum、Mixin、HECO、BNB Chain、TRON;按攻击事件次数排名前五的分别是 BNB Chain、Ethereum、Arbitrum、Polygon、Optimism 和 Avalanche(并列第5)。

和 2022 年相同的是,Ethereum 依旧是损失金额最高的公链。71 次 Ethereum 上的攻击事件造成了 7.66 亿美元的损失,占到了全年总损失的 54.9%。

Mixin 链损失排在第 2 位,单次安全事件损失达到了 2 亿美元。第三位的是 HECO,损失约为 9260 万美元。

BNB Chain上的攻击事件达到了 76 次,占总攻击事件数量的 39.8%,是所有链平台中攻击事件次数最多的。BNB Chain 上总损失约为 7081 万美元,绝大多数事件(88%)集中在 100 万美元以下。

5、攻击手法分析

和 2022 年相比,2023 年的攻击方式更加多样化,尤其增加了多种 Web2 的攻击方式,包括:数据库攻击、供应链攻击、第三方服务商攻击、中间人攻击、DNS 攻击、前端攻击等。

2023年,30 次私钥泄露事件共造成 6.27 亿美元的损失,占总损失的 44.9%,是造成损失最多的攻击方式。造成较大损失的私钥泄露事件有:Poloniex(1.26 亿美元)、HTX & Heco Bridge(1.1 亿美元)、CoinEx(7000 万美元)、Atomic Wallet(6700万美元)、Alphapo(6000 万美元)。其中大部分事件和朝鲜 APT 组织 Lazarus 相关。

合约漏洞利用是出现频次最高的攻击方式,191 起攻击事件里,有 99 次来自于合约漏洞利用,占比达到了 51.8%。合约漏洞造成的总损失为 4.3 亿美元,排在损失金额的第二位。

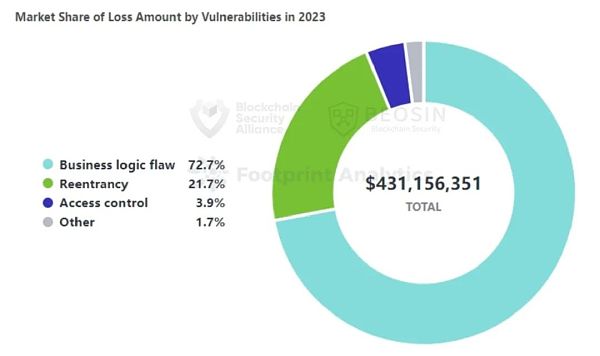

按照漏洞细分,出现频次最高、造成损失最多的为业务逻辑漏洞,合约漏洞事件里约有 72.7% 的损失金额来自业务逻辑漏洞,共造成损失约 3.13 亿美元。损失金额排名第二的合约漏洞为重入,13 次重入漏洞造成了约 9347 万美元的损失。

6、典型案例攻击手法分析

6.1 Euler Finance 安全事件

事件概要

3月13日,Ethereum 链上的借贷项目 Euler Finance 遭到闪电贷攻击,损失达到了 1.97 亿美元。

3月16日,Euler基金会悬赏100万美元以征集对逮捕黑客以及返还盗取资金有帮助的信息。

3月17日,Euler Labs首席执行官Michael Bentley发推文表示,Euler“一直是一个安全意识强的项目”。从2021年5月至2022年9月,Euler Finance接受了Halborn、Solidified、ZK Labs、Certora、Sherlock和Omnisica等6家区块链安全公司的10次审计。

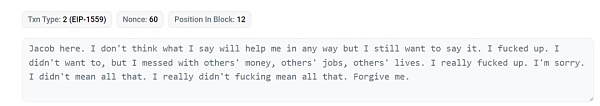

从3月18日开始至4月4日,攻击者开始陆续返还资金。期间攻击者通过链上信息进行道歉,称自己“搅乱了别人的钱,别人的工作,别人的生活”并请求大家的原谅。

4月4日,Euler Labs在推特上表示,经过成功协商,攻击者已归还了所有盗取资金。

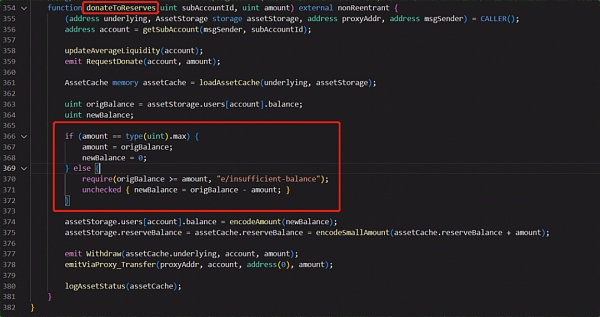

漏洞分析

在本次攻击中,Etoken合约的donateToReserves函数没有正确检查用户实际持有的代币数量和捐赠后用户账本的健康状态。攻击者利用这个漏洞,捐赠了1亿个eDAI,而实际上攻击者只质押了3000万个DAI。

由于捐赠后,用户账本的健康状态符合清算条件,借贷合约被触发清算。清算过程中,eDAI和dDAI会被转移到清算合约。但是,由于坏账额度非常大,清算合约会应用最大折扣进行清算。清算结束后,清算合约拥有310.93M个eDAI和259.31M个dDAI。

此时,用户账本的健康状态已恢复,用户可以提取资金。可提取的金额是eDAI和dDAI的差值。但池子中实际上只有3890万DAI,所以用户只能提取这部分金额。

6.2 Vyper/Curve 安全事件

事件概要

7 月 31 日,以太坊编程语言 Vyper 发推表示,Vyper 0.2.15、0.2.16 和 0.3.0 版本有重入锁有漏洞。Curve 表示,多个使用 Vyper 0.2.15 的稳定币池 (CRV/alETH/msETH/pETH) 遭到攻击,总损失达到了 7300 万美元,事后约 5230 万美元已被黑客归还。

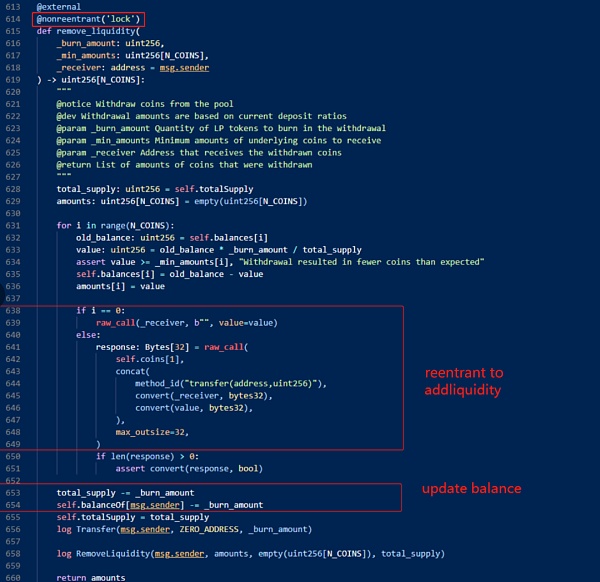

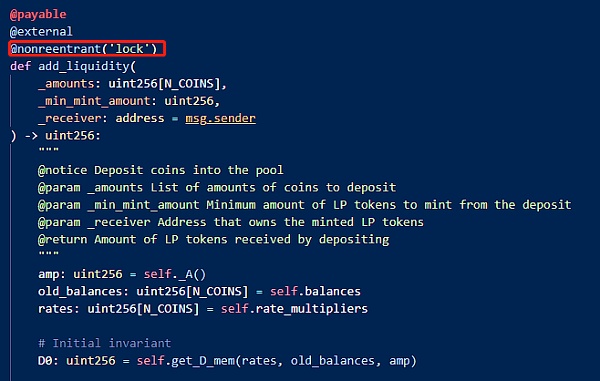

漏洞分析

本次攻击主要是源于是Vyper 0.2.15的防重入锁失效,攻击者在调用相关流动性池子的remove_liquidity函数移除流动性时通过重入add_liquidity函数添加流动性,由于余额更新在重入进add_liquidity函数之前,导致价格计算出现错误。

7、反洗钱典型事件分析回顾

7.1 Atomic Wallet钱包被盗案

据Beosin旗下EagleEye安全风险监控、预警与阻断平台监测显示,Atomic Wallet于今年6月初遭攻击,据Beosin团队统计,综合链上已知的受害人报案信息,此次攻击造成的损失至少约6700万美元。

根据Beosin团队分析,此次被盗事件截止目前涉及的链包括BTC、ETH、TRX在内总共21条链。被盗资金主要集中在以太坊链。其中:

以太坊链已查出被盗资金为16262个ETH价值的虚拟货币,约3000万美元。

波场链波场链已知被盗资金为251335387.3208个TRX价值的虚拟货币,约1700万美元。

BTC链BTC链已知被盗资金为420.882个BTC价值的虚拟货币,折合1260万美元。

BSC链BSC链已知被盗资金为40.206266个BNB价值的虚拟货币。

其余链XRP:1676015个XRP,约84万美元LTC:2839.873689个LTC,约22万美元DOGE:800575.67369797个DOGE,约5万美元

我们根据以太坊链上的洗钱方式举例

在黑客对赃款的操作中,以太坊被攻击链路上有两种主要的方式:

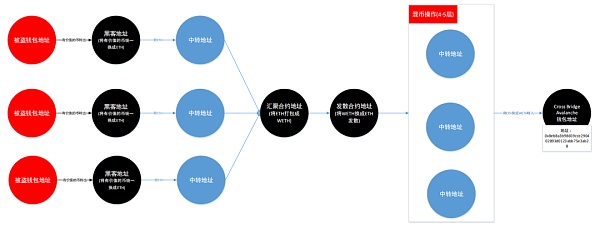

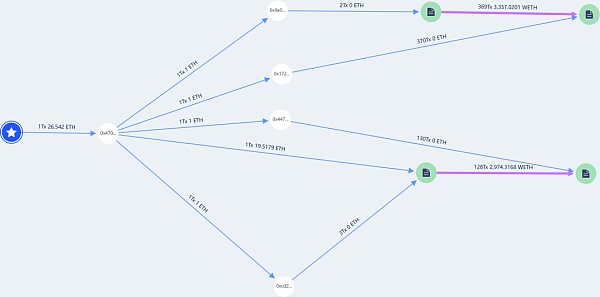

通过合约进行发散后利用Avalanche跨链洗钱

根据Beosin团队分析,黑客会首先将钱包中有价值的币统一换成公链的主币,再通过两个合约来进行汇集。

该合约地址会通过两层中转将ETH打包成WETH,再将WETH转入用于将ETH发散的合约,通过最高5层中转转入Avalanche 用于Cross Bridge的钱包地址中进行跨链操作,该跨链不使用合约进行,属于Avalanche的内部记账式交易类型。

以太坊链路简图如下:

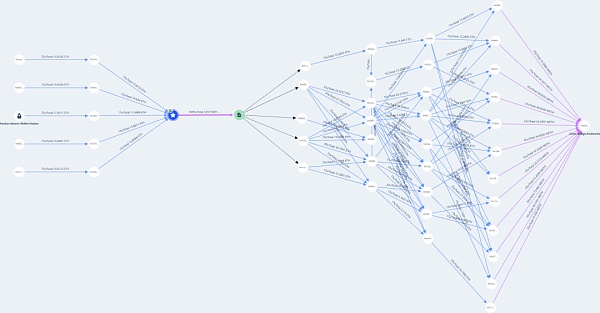

汇聚合约1:

0xe07e2153542eb4b768b4d73081143c90d25f1d58涉案共计3357.0201个ETH

换成WETH后转入合约0x3c3ed2597b140f31241281523952e936037cbed3

销赃路线详细图如下所示:

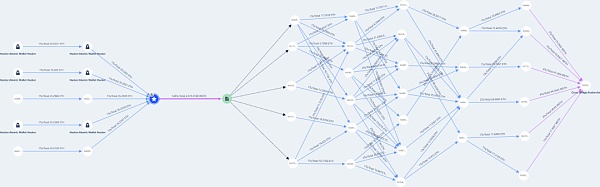

汇聚合约2:0x7417b428f597648d1472945ff434c395cca73245涉案共计3009.8874个ETH

黑客换成WETH后转入合约0x20deb1f8e842fb42e7af4c1e8e6ebfa9d6fde5a0

销赃路线详细图如下所示:

两个汇聚合约通过同意手续费来源确认,部分没有交易行为地址隐藏。手续费路径如下:

此外,在以太坊链上,黑客还通过各种跨链桥协议以及交易所洗钱,这一部分目前统计涉案金额为9896 ETH,这一部分会通过多个归集地址进行归集。

整个事件中,黑客洗钱渠道多,主要通过各类交易所账户进行洗钱,同时也有直接流入跨链桥合约的情况。其它链上的资金流向分析可点击查阅:一场涉及至少6000万美元的钱包被盗案,BeosinKYT带你拆穿黑客洗钱套路

其它反洗钱案例分析:

1 Stake.com被攻击损失4000万美元,Beosin KYT/AML带你追踪被盗资金流向

2 Beosin KYT解析JPEX风波背后的资金流向,用户如何分析链上数据提升资产安全?

3 Poly Network被攻击后续,Beosin KYT/AML带你追踪被盗资金流向,解锁黑客更多套路

4 一场3160 万美元的Rug Pull?Beosin KYT带你追踪资金动向,教你识破高收益的骗局陷阱!

8、被盗资产的资金流向分析

2023 年全年被盗的资金中,约有 7.23 亿美元还保留在黑客地址(包括通过跨链转出和分散到多个地址的情况),占总被盗资金的 51.8%。与去年相比,今年黑客更倾向于用多次跨链进行洗钱,并将被盗资金分散到很多地址上。地址增加、洗钱路径变复杂,这无疑为项目方和监管机构增加了调查难度。

约 2.95 亿美元的被盗资金被追回,占比约 21.1%。而在 2022 年,追回的资金仅为 8 %。2023 年被盗资金追回的情况明显优于 2022 年,大部分来自于链上谈判返还。

全年约有 3.3 亿美元的被盗资金转入了混币器(约 7116 万美元转入Tornado Cash,另外 2.59 亿美元转入其他混币平台),占总被盗资金的 23.6%。该比例较去年的 38.7% 有着显著下降。自 2022 年 8 月美国 OFAC 制裁 Tornado Cash 以来,被盗资金转入 Tornado Cash 的金额有了大幅降低,取而代之的是其他混币平台使用量的增加,如 Sinbad, FixedFloat 等。2023 年 11 月,美国 OFAC 又将 Sinbad 列入了制裁名单,称其为“朝鲜Lazarus 组织的主要洗钱工具”。

此外,还有少部分被盗资金(1279 万美元)转入了交易所,另外也有少部分被盗资金(1090 万美元)遭到了冻结。

9、项目审计情况分析

191 起攻击事件里,有 79 起事件的项目方没有经过审计,101 起事件的项目方经过了审计。本年度经过审计的项目方比例略高于去年(去年经过审计/未经审计的项目比例大致相当)。

79个没有经过审计的项目中,合约漏洞事件占了47起(59.5%)。这表明,没有经过审计的项目更容易存在潜在的安全风险。相比之下,101个经过审计的项目中,合约漏洞事件占了51起(50.5%)。这显示出审计在一定程度上能够提高项目的安全性。

然而,由于Web3市场缺乏完善的规范标准,导致审计质量参差不齐,最终呈现的结果远未达到预期。为了有效保障资产安全,建议项目在上线之前务必寻找专业的安全公司进行审计。Beosin 作为一家全球领先的区块链安全公司,致力于Web3生态的安全发展,已审计智能合约和公链主网超3000份,包括PancakeSwap、Ronin Network、OKCSwap等。Beosin作为一家可信赖的区块链安全公司,可以为项目方提供卓越的安全审计服务。

10、Rug Pull 分析

2023年,Beosin旗下EagleEye 平台共监测到 Web3 生态 Rug Pull 事件 267 起,总涉及金额约为 3.88 亿美元,较 2022 年下降约 8.7%。

从金额上看,267 起 Rug Pull 事件中,233 起 (87%)事件金额都在 100 万美元以下,该比例和 2022 年大致相当。涉及金额在千万美元以上的共 4 个项目,包括Multichain(2.1 亿美元)、Fintoch(3160 万美元)、BALD(2300 万美元)、PEPE(1550 万美元)。

BNB Chain 和 Ethereum 上的 Rug Pull 项目占到了总数量的 92.3%,分别为 159 起和 81 起。其他公链也发生过小数量的 Rug Pull 事件,包括:Arbitrum、BASE、Sui、zkSync 等。

11、2023全球加密行业犯罪数据

2023年,全球加密行业犯罪金额达到了惊人的 656.88 亿美元,较 2022 年的 137.6 亿美元上涨了约 377%。虽然链上黑客攻击金额大幅下降,加密货币其他领域的犯罪案件却大幅增加。增幅排名第一的为网赌,涉及金额达到了 549 亿美元。排在后面的分别为洗钱(约 40 亿美元)、诈骗(约 20.5 亿美元)、传销(约 14.3 亿美元)、黑客攻击(约 13.9 亿美元)。

随着全球加密监管体系的完善和对加密货币犯罪打击的深入,2023年全球警方累计破获多起涉及金额上亿美元的大案件。以下是一些典型案件回顾:

No.1 2023年7月,中国湖北警方侦破全国「虚拟货币第一案」,涉案流水达 4000 亿人民币(约合 549 亿美元)。这起网络赌博案涉案人员超过 5 万人,服务器设在中国境外,主犯邱某某等人已被依法送审。

No.2 2023年8月,新加坡当局查处有史以来最大的洗钱案件,涉案金额达到了 28 亿新元,洗钱方式主要通过虚拟货币。

No.3 2023年3月,中国江苏警方对Ubank“炒币”骗局提起公诉,涉及传销交易量超100亿人民币(约合 14 亿美元)。

No.4 2023年12月,根据美国纽约东区检察官办公室的一份声明,虚拟货币交易所Bitzlato联合创始人承认了7亿美元洗钱罪指控。

No.5 2023年7月,巴西联邦警察局捣毁两个贩毒犯罪团伙,共转移超 4.17 亿美元并通过加密资产提供洗钱服务。

No.6 2023年2月,根据美国俄勒冈州的一份起诉书,Forsage 的创始人因涉嫌 3.4 亿美元的 DeFi 庞氏骗局而被起诉。

No.7 2023年11月,印度喜马偕尔邦警方在涉案 3 亿美元的加密货币诈骗案中逮捕了 18 人。

No.8 2023年8月,以色列警方指控商人Moshe Hogeg及其合伙人诈骗投资者达 2.9 亿美元的加密货币。

No.9 2023年6月,泰国警方破获一起涉嫌加密币诈骗案件,涉案金额或超过 100 亿泰铢(约 2.88 亿美元)。

No.10 2023年10月,中国香港虚拟资产交易平台JPEX涉嫌诈骗,警方累计逮捕 66 人,涉案金额约 16 亿港元(约 2.05 亿美元)。

2023 年是加密货币犯罪案件激增的一年。诈骗、传销案件的频繁出现也意味着普通用户受到资产损失的概率大大增加。因此,加强对加密货币行业的监管迫在眉睫。我们可以看到,全球监管机构今年已经对加密货币监管已经做出了不少努力,但距离一个完善、安全、正向发展的生态仍然有很长的路要走。

12、2023 年Web3区块链安全态势总结

2023 年,链上黑客攻击活动、钓鱼诈骗、项目方 Rug Pull 事件均较 2022 年有了明显的下降。黑客攻击损失金额降幅达到了 61.3%,损失最高的攻击手法也从去年的合约漏洞利用转变为了今年的私钥泄露。造成这一转变的主要原因包括:

1. 在去年猖獗的黑客活动之后,今年整个Web3生态更加注重安全性,从项目方到安全公司都在各个方面做出了努力,如实时链上监控、更加注重安全审计、从过往合约漏洞利用事件中积极汲取经验。这导致通过合约漏洞盗取资金比去年变得困难。

2. 全球监管的加强和反洗钱技术的完善。可以看到,2023 年有 21.1% 的被盗资金得以追回,大幅优于 2022 年。随着Tornado Cash、Sinbad等混币平台遭到美国制裁,黑客的洗钱路径也在变得复杂。同时,我们也看到有黑客被当地警方逮捕的新闻,这些都对黑客产生了一定的威慑力。

3. 年初加密熊市的影响。黑客从Web3项目能够盗取资产的预期收益下降,从而减弱了黑客活动。这也导致黑客不再局限于攻击DeFi、跨链桥、交易所等类型,而是转向支付平台、博彩平台、加密经纪商、基础设施、密码管理器、开发工具、MEV 机器人、TG 机器人等多种类型。

与链上黑客活动大幅减少不同的是,链下更为隐蔽的犯罪活动大幅增加,如网赌、洗钱、传销诈骗等。由于加密货币的匿名性,各类犯罪活动更加倾向于使用加密货币进行交易。但是,如果仅仅将虚拟货币犯罪案件的增加归因于加密货币的匿名性和监管不足,那是片面的。根本原因还是在于全球犯罪活动的增加,而虚拟货币为这些犯罪活动提供了一个较为隐蔽和难追踪的资金渠道。2023年,全球经济增速大幅放缓,政治环境面临诸多不稳定因素,这些都在一定程度上促成了全球犯罪活动的激增。在这样的经济预期之下,预计 2024 年全球犯罪活动将持续处于高位,这对全球执法机构和监管部门提出了严峻的考验。

未经允许不得转载:澳鸟-全球资讯平台 » Beosin年报:2023 Web3区块链安全态势、反洗钱分析回顾以及加密行业重点监管政策总结

澳鸟-全球资讯平台

澳鸟-全球资讯平台